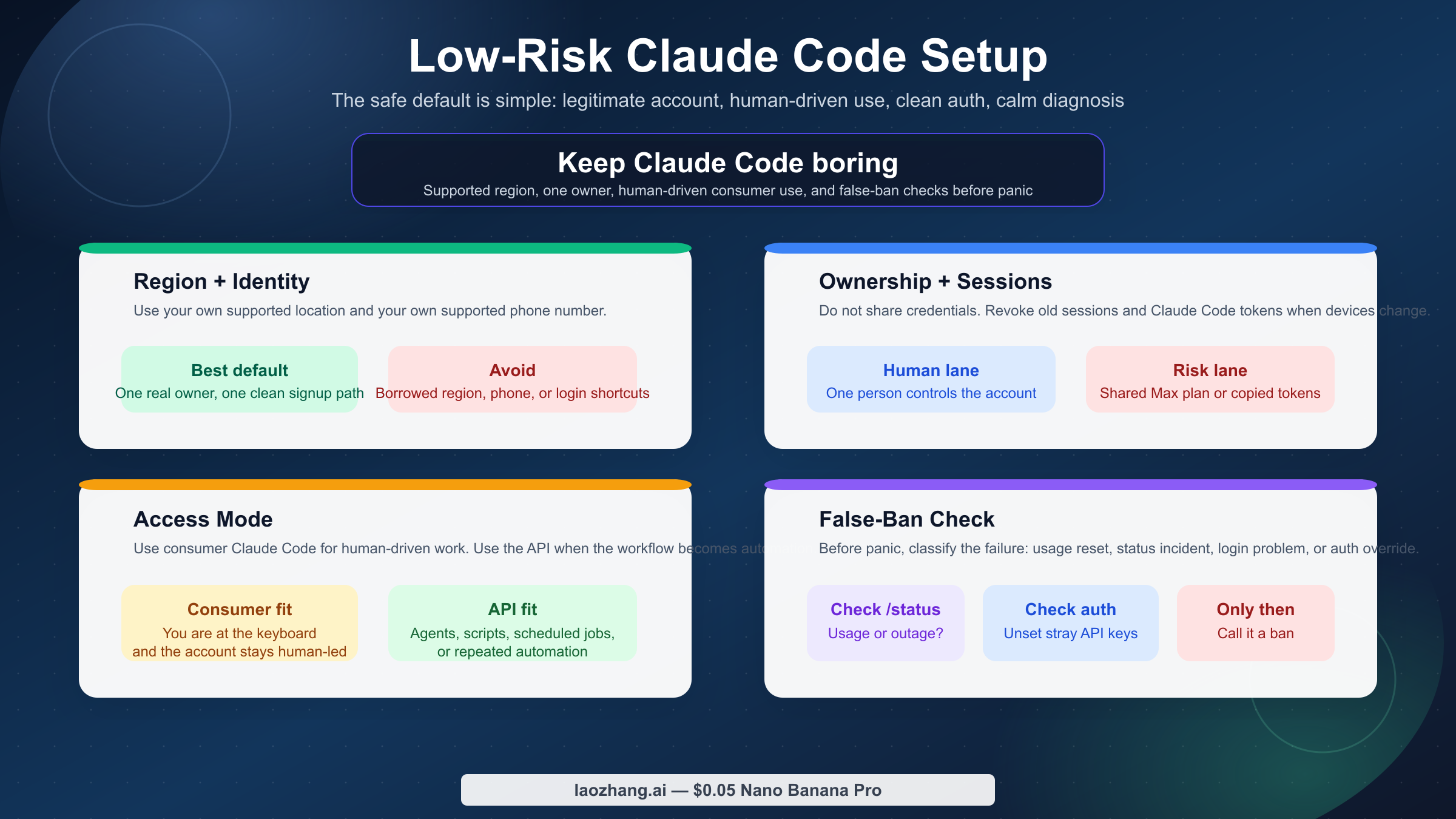

Если вам нужен самый безопасный дефолт для Claude Code, делайте учетную запись максимально простой и объяснимой: поддерживаемый регион, собственный номер телефона, один реальный владелец, никакого шаринга логина и никакой скрытой автоматизации поверх потребительской подписки Pro или Max. Текущие страницы Anthropic по поддержке, consumer terms и troubleshooting говорят об одном и том же. Если вашему реальному процессу нужны фоновые агенты, скрипты, общий доступ команды или регулярные задания, более безопасный маршрут — перенести эту часть работы в API, а не растягивать consumer-подписку на задачу, для которой она не предназначена.

Практическая польза этой статьи в другом: сначала правильно определить тип проблемы, а уже потом действовать. organization disabled, ошибки логина, заемные номера, неподдерживаемые регионы и старые ANTHROPIC_API_KEY не означают одно и то же. Сначала разделите policy risk, ошибки аутентификации и обычные продуктовые лимиты; потом уже исправляйте auth-путь, прекращайте рискованное поведение или переносите автоматизацию в API в зависимости от того, с чем вы столкнулись на самом деле.

Краткое содержание

- Самый надежный способ снизить риск блокировки это не обход, а поддерживаемый регион, свой номер, чистая авторизация и один владелец аккаунта.

- Общие аккаунты, чужие номера и попытка автоматизировать consumer-подписку выглядят заметно рискованнее, чем кажется.

organization disabled, usage limit, статусный инцидент и проблемы логина часто не имеют отношения к реальному бану.- Если workflow уже требует агентов, скриптов, фоновых задач или общего доступа команды, правильнее перейти на API.

| Рискованное поведение | Более безопасный вариант | Почему это снижает риск |

|---|---|---|

| Регистрация из неподдерживаемой локации или с чужим номером | Создать аккаунт только из реально поддерживаемого региона и со своим номером | Anthropic привязывает платный доступ к поддерживаемым регионам и верификации номера |

| Общий Pro / Max аккаунт на нескольких людей | Один аккаунт на одного фактического владельца и очистка старых сессий | Consumer Terms запрещают делиться логином или предоставлять доступ другим |

| Скрипты, агенты и wrapper'ы поверх consumer-аккаунта | Автоматизацию переносить на Anthropic API | В правилах именно API key выделен как допустимый путь для программного доступа |

Любую ошибку organization disabled считать баном | Сначала проверить /status, ANTHROPIC_API_KEY и разницу между web и CLI | Многие блокировки оказываются проблемой auth-path, лимитов или инцидента, а не enforcement |

Что реально снижает риск бана в Claude Code

Полезнее всего смотреть на Claude Code не как на загадочную систему с тайными флагами, а как на продукт с уже опубликованными границами. Чем ближе ваш сценарий к простому описанию "я сам владею аккаунтом, нахожусь в поддерживаемом регионе, захожу официальным способом и использую сервис как человек", тем ниже операционный риск. Как только вы уходите от этого базового состояния, проблема обычно не в том, что Anthropic непредсказуем. Проблема в том, что ваш сценарий становится труднее защитить даже по открытым правилам.

На странице Safeguards Warnings and Appeals Anthropic прямо перечисляет три главные причины бана: повторные нарушения Usage Policy, создание аккаунта из неподдерживаемой локации и нарушения Terms of Service. Для статьи о профилактике этого уже достаточно. Нет смысла гадать, какие еще скрытые сигналы видит антифрод. Намного полезнее избегать категорий, которые компания уже назвала публично.

Для большинства читателей это превращается в пять практических правил.

Первое: не стройте доступ к Claude на региональном обходе, который потом невозможно спокойно объяснить. В актуальной инструкции по подписке Pro сказано, что платные планы доступны только пользователям, физически находящимся в поддерживаемых регионах, а для создания аккаунта нужен номер телефона из поддерживаемой локации. На странице Where can I access Claude, проверенной 22 марта 2026 года, США есть в списке, материкового Китая нет. Это не означает официальную формулировку "Китай запрещен навсегда", но этого достаточно, чтобы сделать правильный вывод: если аккаунт с самого начала держится на чужом регионе, чужом номере или чужой комплаенс-оболочке, он слабее законной поддерживаемой конфигурации.

Второе: держите ownership простым. Consumer Terms запрещают делиться данными входа, делиться API key и предоставлять аккаунт другим лицам. Поэтому модель "у меня Max, пусть вся команда тоже пользуется" выглядит намного рискованнее, чем многим кажется. Если вам нужен общий операционный доступ, значит проблема не в том, что вы еще не нашли красивое оправдание. Значит, вам нужен другой продуктовый слой.

Третье: автоматизацию отправляйте на API. Те же Consumer Terms говорят, что без API key или отдельного явного разрешения нельзя обращаться к сервису автоматизированным или нечеловеческим способом. Это и есть самая важная граница. Человек за клавиатурой, использующий Claude Code через официальную подписку, это одна история. Скрипты, headless wrappers, планировщики и агенты, работающие на consumer-логине, это уже другая история. Если ваша реальная задача программируемая, надежнее и чище перейти на API.

Четвертое: не превращайте обычные состояния продукта в рассказ о бане. Anthropic отдельно описывает лимиты, общие usage pools, инциденты логина и конфликты авторизации. Пятиичасовой reset не равен бану. Временный auth-инцидент не равен бану. Старый environment variable, который перекрыл подписку, тоже не равен бану. Очень часто пользователи вредят себе именно тем, что сначала ошибочно ставят диагноз, а потом под этот диагноз делают еще более рискованные действия.

Пятое: ваш способ доступа должен быть легко объясним. Идеальный ответ на вопрос "как вы используете Claude" звучит банально: мой аккаунт, мой номер, мой поддерживаемый регион, официальный login, без шаринга, а API используется только там, где я действительно перехожу в API-режим. Такая скучная история как раз и является низкорисковой.

Какие паттерны Anthropic явно считает высокорисковыми

Официальные источники становятся намного полезнее, если переводить их из языка политик в язык реальных сценариев.

Первая категория риска связана с регионом. Страницы поддержки Anthropic не говорят: "некоторые региональные обходы терпимы, если действовать аккуратно". Они говорят, что платный доступ привязан к поддерживаемым регионам, а регистрация требует номера телефона из поддерживаемой локации. Поэтому консервативное и безопасное чтение такое: если ваша фактическая локация не поддерживается, чужая карта, чужой номер или чужой аккаунт не становятся безопасным вариантом только потому, что сработали один раз.

Вторая категория касается ownership и credential sharing. Consumer Terms запрещают шарить логины и делать аккаунт доступным другим людям. Это делает сразу несколько популярных "лайфхаков" гораздо менее защитимыми, чем они кажутся: дать коллеге ваш Max, переносить сессии между неуправляемыми машинами или оставлять старые токены на общих системах. Это не нейтральные удобства, а шаги away from single-owner model.

Третья категория это automated consumer access. Здесь разработчики особенно часто убеждают себя, что "раз я сам написал wrapper, то это все еще мой личный use case". Публичные правила Anthropic проводят другую линию. Важно не то, насколько сложный у вас скрипт. Важно то, используете ли вы сервис автоматизированно без API-key exception. Если workflow требует агентов, фоновых задач, headless запуска или многократной автоматизации, безопаснее перейти на Anthropic API, а не наращивать consumer-подписку костылями.

Четвертая категория это evasive behavior. На странице Using Agents According to Our Usage Policy Anthropic прямо просит не создавать и не управлять несколькими аккаунтами ради evade detection и circumvent platform safeguards. Это не означает, что любой второй аккаунт автоматически карается. Но это означает, что как только цель становится обходной, Anthropic уже поместил такой паттерн в явную красную зону.

Пятая категория это явно вредоносное агентное использование: фишинг, слежка, масштабируемое злоупотребление, несанкционированный доступ к чужим аккаунтам. Большинство обычных пользователей Claude Code к этому даже не приближаются, но критерий все равно полезен. Чем больше ваш workflow похож на автоматизированное операционное злоупотребление, а не на личный coding assistant, тем ближе вы к части правил, где enforcement обычно строже.

Практически это можно свести к такой таблице:

| Паттерн | Почему это риск | Более безопасный маршрут |

|---|---|---|

| Регистрация или использование из неподдерживаемого региона | Платный доступ привязан к поддерживаемым регионам и телефонной верификации | Ждать официальной поддержки или использовать реально доступный вам продуктовый слой |

| Шаринг аккаунта или заимствованных credential'ов | Terms запрещают давать аккаунт другим людям | Один человек на один аккаунт, общую работу переносить в org/API-модель |

| Consumer-подписка как backend для ботов | API key это публичное исключение для automation | Весь automation и integration запускать через Anthropic API |

| Несколько аккаунтов для обхода лимитов и safeguards | Agent-policy page прямо запрещает evasive multi-account behavior | Снизить нагрузку, платить за правильный tier или перевести heavy work на API |

| Игнорировать warning и продолжать то же поведение | Warning это часть safeguards-процесса | Остановиться, понять триггер и поменять workflow до следующего шага |

Как собрать низкорисковую конфигурацию: регион, номер, auth и сессии

Самый безопасный аккаунт не только "не нарушает правила на бумаге", но и остается чистым в ежедневной эксплуатации.

Начать стоит с телефона. На странице verifying your phone number Anthropic пишет, что телефонную верификацию пропустить нельзя, а номер должен быть из поддерживаемой локации. Значит, подход "возьму чей-то номер, лишь бы пройти signup, а потом разберусь" изначально неустойчив. Если номер вам не принадлежит, если вы не сможете подтвердить его позже или если он уже использовался в другой истории, аккаунт становится хрупким.

Затем нужно привести в порядок сессии. В статье How do I log out of all active sessions? сказано, что web-сессии живут 28 дней и обновляются при активности, а Claude Code tokens можно отозвать из настроек. Это важно, потому что многие думают о риске бана только через призму prompt'ов или географии. На практике старый ноутбук, общий компьютер или забытый authorization token тоже портят картину использования. Если вы больше не контролируете устройство, сначала чистите сессии.

Дальше нужно развести в голове два разных режима: подписочный и API. В статье Using Claude Code with your Pro or Max plan Anthropic пишет, что Claude Code может работать через ту же подписку, что и Claude web, и что /login возвращает CLI на правильный consumer-path. Но там же сказано: если задан ANTHROPIC_API_KEY, Claude Code использует именно его, а не подписку. Отдельная страница по environment variables формулирует это еще жестче: хотите использовать подписку, держите ANTHROPIC_API_KEY unset.

Это одно из важнейших профилактических правил всей статьи. Очень многие пользователи уверены, что работают на своем Max, хотя их терминал на самом деле стучится в старый рабочий org key или отключенную Console organization. В такой ситуации CLI выдает пугающую ошибку, пользователь читает ее как бан, а затем начинает совершать хаотичные и рискованные действия.

Официально безопасный паттерн выглядит так:

- если нужен consumer-subscription mode, держите

ANTHROPIC_API_KEYunset и сначала проверяйте/status - если нужен API mode, задавайте API key осознанно и считайте процесс API-workflow, а не скрытым продолжением подписки

- если вы переключаетесь между режимами, делайте это явно, а не оставляйте старые переменные в shell profile

Именно поэтому дисциплина на shared devices тоже важна. Аккаунт с очищенными токенами, понятным auth-state и контролируемыми устройствами всегда безопаснее, чем аккаунт, который успел пожить на ноутбуках коллег, старых оболочках и сторонних wrapper'ах.

Troubleshooting: не принимайте интенсивное использование, инциденты или auth-баги за бан

Одна из причин, почему вокруг этой темы так много плохих советов, в том, что пользователи приходят сюда после состояния, которое уже выглядит как наказание.

На странице How do usage and length limits work? Anthropic объясняет, что лимиты usage могут делиться между claude.ai, Claude Code и Claude Desktop. А на странице troubleshoot error messages описаны warning'и перед пятичасовым reset. То есть интенсивное использование само по себе не является признаком policy action. Иногда это просто интенсивное использование.

Та же страница по ошибкам рекомендует при generic login error проверить, не мешает ли VPN, отключить расширения, очистить cookies и посмотреть status page. Это важный нюанс, потому что пользователи нередко искажают смысл. Публичная позиция Anthropic не звучит как "VPN автоматически ведет к бану". Она звучит гораздо уже: если логин ломается, протестируйте сценарий без VPN. Это troubleshooting instruction, а не опубликованное правило нулевой терпимости.

Статусные инциденты тоже нельзя игнорировать. На 22 марта 2026 года Claude Status показывает operational state, но в истории инцидентов есть события 18 и 19 марта, затрагивавшие аутентификацию, вход и выход в Claude Code. Если вы попали на живой auth-инцидент, правильная реакция не в том, чтобы открыть новый аккаунт, начать крутить регионы или считать себя точечно забаненным. Правильная реакция в том, чтобы сначала дождаться ясности от status page.

Отдельная ловушка это This organization has been disabled. Официальные статьи Anthropic уже объясняют приоритет auth-path, но боль сообщества от этого сообщения никуда не делась. В GitHub issue #8327 пользователь описал воспроизводимую ситуацию, где старый ANTHROPIC_API_KEY из отключенной организации перекрывал действующую подписку Max или Pro и давал ошибку organization has been disabled. В issue #5088 другой пользователь рассказал о мгновенной потере доступа после оплаты Max 5x с тем же сообщением. Эти issue не являются нормативным источником, но они хорошо показывают, насколько легко перепутать auth-conflict с настоящим suspension.

При первом разборе полезно идти по такой таблице:

| Что вы видите | Что это обычно означает | Что делать первым |

|---|---|---|

Approaching 5-hour limit или сообщение о reset time | Нормальный usage-limit сценарий | Посмотреть /status, дождаться reset или выбрать подходящий paid path |

| Generic login error | Browser / extension / VPN / cookie / incident issue | Проверить без VPN, очистить auth-state и открыть status page |

Claude web работает, а CLI показывает organization disabled | Часто это API-key override или disabled org credentials | Убрать ANTHROPIC_API_KEY, снова пройти /login |

| И web, и CLI падают во время активного status incident | Platform outage или auth incident | Дождаться закрытия инцидента, прежде чем эскалировать в appeal |

| Warning email или явное уведомление о suspension | Реальный safeguards или policy action | Прекратить рискованное поведение и перейти к сбору доказательств |

Сильная диагностика начинается не с фразы "что-то сломалось, значит бан", а с последовательной классификации.

Что делать после warning или подозрительной блокировки

Правильная реакция на warning не паника, а сдерживание.

Anthropic прямо пишет, что warning является частью действующего safeguards-процесса. Если вы получили предупреждение, худшая идея это продолжать тестировать границу, лишь слегка меняя формулировку того же рискованного сценария. Нужно остановиться и посмотреть на общую модель поведения: были ли shared credentials, сомнительная автоматизация, региональный обход, неоднократные попытки обойти ограничения или другие действия, которые система могла прочитать как pattern, а не как случайный одиночный prompt.

Если lockout выглядит подозрительно, но не доказан как бан, имеет смысл действовать в таком порядке:

- Проверить live status page.

- Сравнить поведение Claude web и CLI Claude Code.

- Удалить

ANTHROPIC_API_KEY, если вы хотели использовать подписку. - Повторно пройти официальный login path.

- При сомнениях в hygiene отозвать старые Claude Code tokens или все активные сессии.

- Только после этого решать, нужен ли safeguards appeal или обычная поддержка.

Очень важно сохранять доказательства до того, как вы десять раз переделаете настройку. Запишите текст ошибки, время, состояние web и CLI, наличие ANTHROPIC_API_KEY и наличие инцидента на status page. Хорошая хронология помогает не только support-команде. Она помогает вам самим не переписать историю под действием стресса.

Если вопрос уже сместился с "как избежать" на "я заплатил и потерял доступ, что будет с возвратом", полезнее перейти к соседней статье: можно ли вернуть деньги после бана Claude Code?. Та страница занимается разбором refund-path после блокировки, а эта намеренно сфокусирована на профилактике.

Самый важный preventive lesson здесь поведенческий: warning и странный lockout это момент упростить конфигурацию, а не сделать ее хитрее. Если первая мысль это "надо быстро сменить регион, открыть новый аккаунт или занять другой номер", вы почти наверняка двигаетесь в худшую сторону.

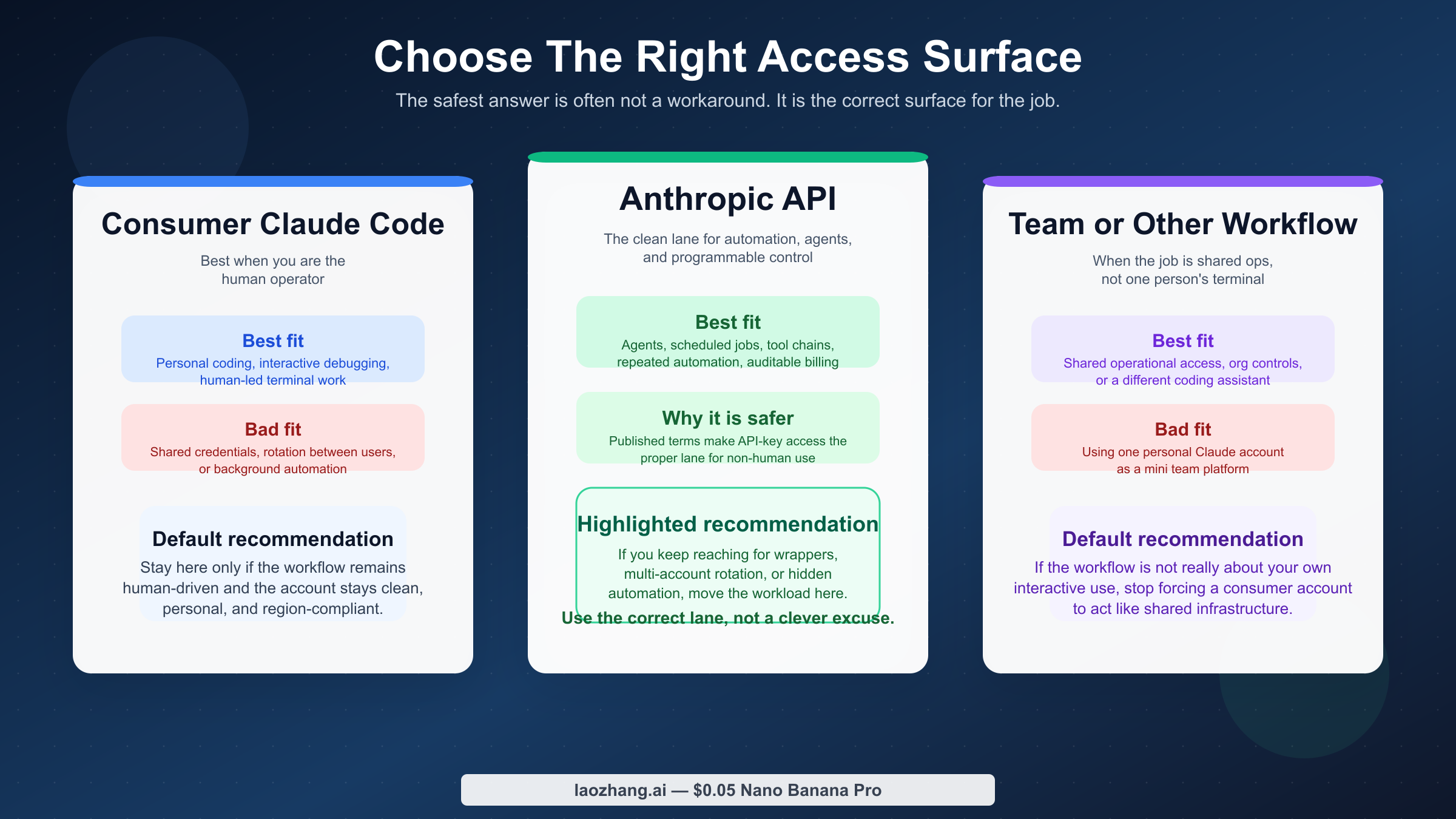

Когда стоит перейти на API или другой инструмент вместо того, чтобы дожимать consumer-аккаунт

Некоторые читатели на самом деле не решают задачу "избежать бана". Они решают задачу "мой workflow не подходит под consumer-подписку".

Если ваш реальный сценарий включает одно или несколько из следующего, стоит честно пересмотреть продуктовый слой:

- headless automation

- фоновые агенты

- scheduled jobs

- tool chains, которые передают credentials между сервисами

- shared operational access для команды

- большой объем использования, который уже подталкивает к multi-account rotation

Это не потому, что Anthropic против серьезных пользователей. Это потому, что consumer Claude access и Anthropic API access просто не равны друг другу. И собственные Terms компании делают это различие явным: безопасный путь для automation проходит через API.

Для многих разработчиков такой переход даже делает жизнь понятнее. Подписка хороша, когда нужен человеко-управляемый workflow в Claude и Claude Code под одним аккаунтом. API подходит лучше, когда нужен программируемый контроль, прозрачный billing и модель доступа, которая не будет постоянно подталкивать вас к серым consumer-хитростям.

Если именно стоимость или объем заставили вас думать о многократных аккаунтах или сторонних wrapper'ах, решайте эту проблему прямо, а не маскируйте ее. Внутри этого репозитория могут помочь такие страницы:

- Что происходит с возвратом после бана Claude Code

- Claude Code бесплатно и более дешевые варианты

- Как установить Claude Code

- Claude API quota tiers and limits

Здесь есть и полезный сдвиг в мышлении. Хороший вопрос звучит не "как продолжать проталкивать Claude Code через любой еще открытый обход", а "какой access surface лучше всего соответствует моему реальному workflow и остается внутри опубликованных правил". Когда вы задаете второй вопрос, ответ обычно становится гораздо чище.

FAQ

Повышают ли VPN, шаринг аккаунта или ротация нескольких аккаунтов риск бана?

Публичное руководство Anthropic по ошибкам не говорит, что VPN автоматически ведет к бану. Оно говорит только, что при проблемах с логином стоит протестировать сценарий без VPN. Это troubleshooting-шаг, а не абсолютный запрет. Практический вывод другой: не делайте свою сеть, регион и auth-path более запутанными, чем нужно.

С шарингом все намного яснее. Consumer Terms запрещают делиться данными входа и делать аккаунт доступным другим людям. А agent-policy page прямо просит не создавать и не управлять несколькими аккаунтами ради обхода detection или safeguards. Поэтому если workflow зависит от общего consumer-аккаунта или от ротации нескольких аккаунтов для обхода лимитов, риск реален.

Можно ли использовать Claude Pro или Max для agent framework и automation?

Не стоит, если workflow зависит от автоматизированного consumer-access. В публичных правилах Anthropic именно API-key path выделен как допустимое исключение для автоматизации. Если процесс программируемый, он должен идти как API use case, а не как скрытая надстройка над consumer-подпиской.

Когда пора перестать дожимать Claude Code и перейти на API?

Когда ваш реальный спрос это automation, scheduled tasks, multi-agent orchestration, shared operational access или такой объем нагрузки, который уже толкает вас к шарингу аккаунтов и обходным схемам. Чем больше workflow похож на инфраструктуру, тем хуже consumer-подписка подходит на эту роль.

Итоговый ответ

Если вам нужен самый низкорисковый ответ на вопрос "как избежать бана в Claude Code", он звучит так: используйте Claude Code как один человек на легитимно созданном аккаунте в поддерживаемом регионе, держите авторизацию чистой, не делитесь credential'ами, не автоматизируйте consumer-доступ и не путайте usage limits или auth-инциденты с enforcement. А если workflow действительно требует автоматизации, командного доступа или высокой фоновой нагрузки, переходите на API, а не наращивайте риск вокруг consumer-аккаунта.