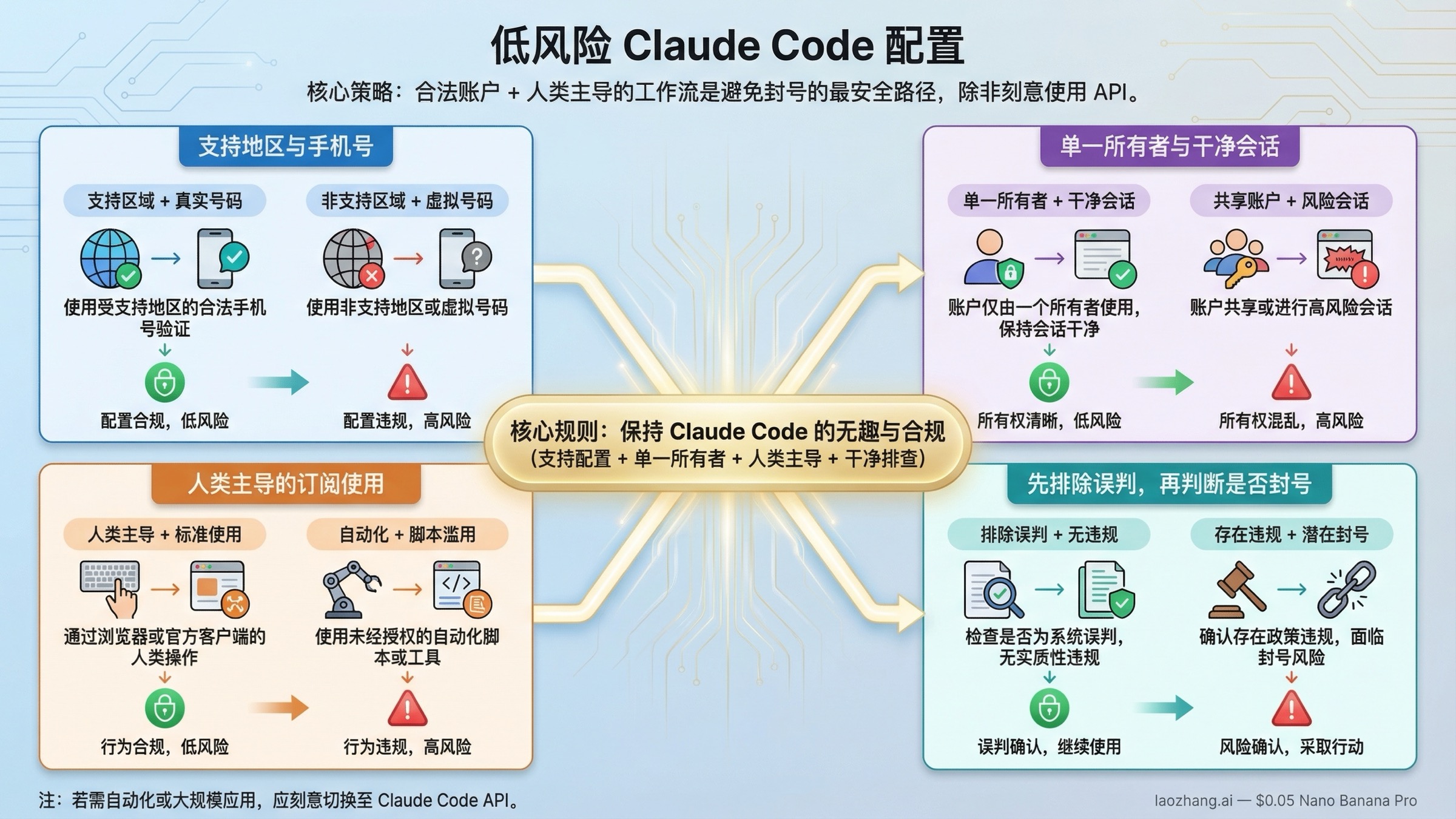

如果你想把 Claude Code 的风险压到最低,默认做法其实很简单:只在受支持地区用你自己可长期控制的手机号注册和使用账号,只保留单一账号拥有者,不共享登录,也不要把 Pro 或 Max 这种消费者订阅偷偷扩展成自动化后端。Anthropic 当前公开的支持文档、消费者条款和排障页面给出的方向是一致的。如果你的真实工作流已经需要脚本、后台代理、团队共用入口或多步骤自动化,更稳妥的做法是把这部分工作迁到 API,而不是继续挤压消费者订阅。

先把问题分对类,再决定下一步动作。organization disabled、登录故障、借手机号、借地区、旧 ANTHROPIC_API_KEY 残留和普通 usage limit 并不都属于同一种风险。先区分清楚:这是政策风险、认证路径错误,还是普通产品限制;然后再分别处理认证、停止高风险用法,或者把自动化工作流迁到 API,才不会把本来能排查的问题一步步升级成真的风控事件。

要点速览

- 真正能降低风险的不是“技巧”,而是受支持地区、本人手机号、单一账号所有者和干净的认证路径。

- 共享账号、借手机号、把消费者订阅拿去跑自动化,都是比很多人想象中更高风险的行为。

organization disabled、usage limit、状态页事故和登录故障,很多时候并不等于封号。- 只要工作流开始依赖代理、脚本、定时任务或团队共享入口,就该认真考虑改走 API。

| 高风险做法 | 更稳的默认做法 | 为什么能降低风险 |

|---|---|---|

| 从不支持地区注册,或用借来的手机号过验证 | 只在当前受支持地区、使用你自己可长期控制的手机号创建账号 | Anthropic 当前的注册与验证规则明确把付费访问绑定到支持地区与支持手机号 |

| 多人共用一个 Pro / Max 账号,或复制 token 到共享设备 | 一个账号对应一个真实拥有者,并定期清理旧设备会话 | Anthropic 消费者条款明确禁止共享登录信息或把账号提供给别人使用 |

| 用消费者订阅去跑脚本、后台代理或 unofficial wrapper | 需要自动化时改走 Anthropic API | 条款为 API key 提供了自动化例外,但不允许未授权的非人类访问 |

把 organization disabled、状态页事故、usage reset 一律当作封号 | 先检查 /status、ANTHROPIC_API_KEY、网页与 CLI 的差异 | 很多“像封号”的现象其实是认证路径错误、限额重置或平台故障 |

真正能降低 Claude Code 封号风险的是什么

真正有效的思路并不神秘,就是尽量在 Anthropic 已经写清楚的边界内使用 Claude Code。换句话说,账号由你本人控制,创建时身处受支持地区,手机号来自受支持地区,认证通过官方登录流程完成,日常使用以“人在键盘前”这一类消费者工作流为主。只要离开这个基线,风险升高往往不是因为 Anthropic “不可预测”,而是因为你在主动离开最容易自证合规的那部分规则。

Anthropic 当前的 Safeguards Warnings and Appeals 页面把常见停用原因压缩成了三类:重复违反 Usage Policy、从不支持地区创建账号、以及违反 Terms of Service。这个页面虽然不长,但对于“如何避免封号”已经足够实用。重点不是去猜 Anthropic 的隐藏检测模型,而是明确避开它公开列出的风险篮子。

对普通用户来说,最重要的是五个低风险原则。

第一,不要把账号建立在你之后无法解释的地区捷径上。Anthropic 当前的 Pro 注册帮助页 说明,付费计划仅面向 physically located in supported locations 的用户,同时创建账号需要支持地区的手机号。按 2026 年 3 月 22 日检查的 支持地区列表,美国在列表中,而中国大陆不在公开列表中。这不等于“官方写明中国永久封禁”,但它足够说明:如果你的账号基础是借地区、借手机号、借合规外壳,那么它天然比一个真正受支持的配置更脆弱。

第二,让账号归属简单。Anthropic 的 Consumer Terms 明确写着,你不能共享账号登录信息、共享 API key,或把账号提供给其他人使用。很多人把“我买了 Max,团队顺手一起用一下”当成效率优化,但从条款角度看,这种做法离安全默认值越来越远。如果你真正需要多人共享操作,问题不是你还缺一个更聪明的理由,而是你已经需要另一个产品面。

第三,把自动化留给 API。条款同样写明,除非你是在使用 Anthropic API key,或者 Anthropic 另有明确允许,否则不能通过 automated 或 non-human means 访问服务。这里的关键分界线不是“轻度脚本”和“重度脚本”的差别,而是你是否正在把消费者订阅伪装成自动化入口。如果你的工作流已经需要代理、定时任务、后台流程、多步骤自动执行,那么更低风险的做法是直奔 API,而不是想办法把 Pro 或 Max 订阅硬撑成半个后端。

第四,不要把普通产品状态讲成封号故事。Anthropic 当前的帮助页已经单独解释了 usage limits、共享用量池、登录事故、认证冲突等状态。五小时重置不是封号,状态页事故不是封号,旧环境变量覆盖订阅也不是封号。很多人真正的问题不是被执行了 safeguards,而是他们先误判,再做出更糟糕的后续动作。

第五,让你的访问路径足够“可审计”。如果别人问你“你是怎么在用 Claude 的”,最低风险的回答应该足够简单:我自己的账号,我自己的验证号码,我自己所在的支持地区,官方登录,账号不共享,需要自动化时单独走 API。看起来越平淡,通常越稳。

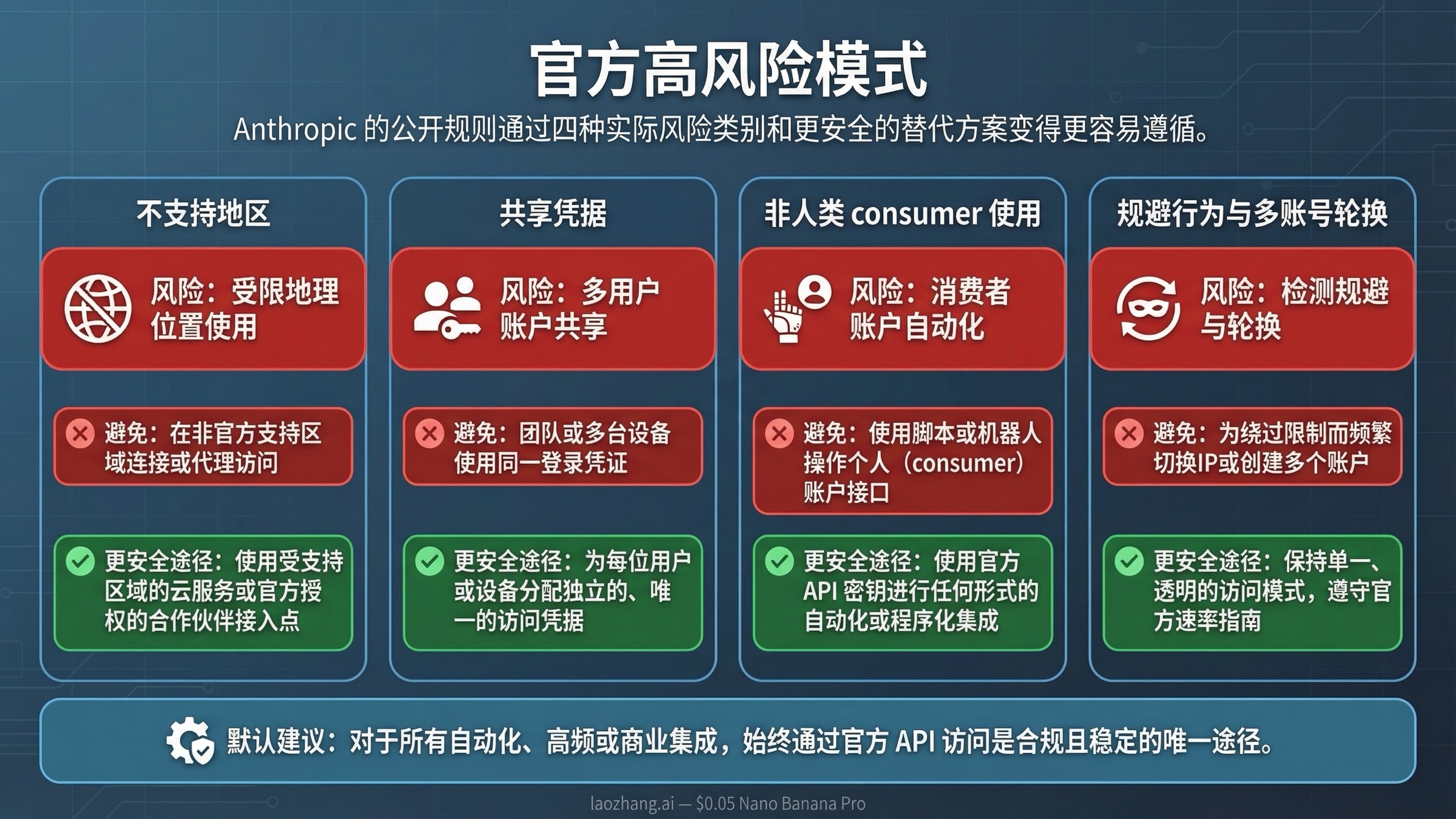

哪些行为是 Anthropic 明确视为高风险的

把官方规则翻译成真实行为模式,比原样复读政策标签更有用。

第一类是地区风险。Anthropic 的支持文档并没有说“某些地区捷径只要小心一点就可以接受”,它写的是付费计划只面向受支持地区用户,账号创建需要受支持地区手机号。所以低风险解读应该偏严格:如果你的真实所在地并不在官方支持范围内,那么海外卡、海外手机号、代注册、借身份这些手段并不会因为“今天能用”就自动变成安全做法。

第二类是账号归属风险。Anthropic 的消费者条款禁止共享登录、共享访问,也不鼓励把账号变成多人入口。这意味着不少流行的“省钱技巧”其实很难自圆其说,例如同事共享一个 Max、把浏览器 cookie 同步到多台不受控设备、或者让别人接管你的长周期会话。这些都不是中性的效率优化,而是把账户进一步推离 Anthropic 描述的单人使用模型。

第三类是非人类消费者访问。很多开发者在这里最容易自我说服,觉得“脚本还是我写的,最终也是我用,所以只是 power user 用法”。但 Anthropic 公开条款并不是这样切分的。它关心的是:你是不是在没有 API key 例外的前提下,通过自动化或非人类方式访问消费者服务。也就是说,只要你的工作流已经是 bots、wrappers、headless automation、后台代理,那就不应该继续靠消费者订阅硬扛。

第四类是规避行为。Anthropic 当前的 Using Agents According to Our Usage Policy 页面对这一点写得更直白:不要创建或管理多个账号来 evade detection 或 circumvent safeguards。这是公开文档里最明确的多账号规避表述。它并不等于“只要你曾经有多个账号就必封”,但它足够说明:一旦多账号的目的变成绕过限制或风控,Anthropic 已经把这类行为画进了红区。

第五类是明显带有滥用性质的代理工作流。代理政策页列出的内容包括大规模骚扰、钓鱼、监控、未经授权的账户访问等。多数普通 Claude Code 用户离这些还很远,但它给了一个很重要的判断标准:如果你的工作流越来越像“规模化自动化行为”而不是“个人编码辅助”,那你正朝风控最容易收紧的方向移动。

实操上可以这样理解:

| 风险模式 | 为什么危险 | 更低风险的替代做法 |

|---|---|---|

| 不支持地区注册或使用 | Anthropic 公开把付费访问与支持地区和手机号绑定 | 等官方支持,或者改用真正向你开放的产品面 |

| 共享账号或借用凭据 | 条款明确不允许把账号提供给他人使用 | 每个人各用各的账号,或把共享工作迁移到组织/API 路径 |

| 用消费者订阅给 bot 或 agent 提供后端 | 条款限制非人类访问,API key 才是公开例外 | 自动化和集成场景统一走 Anthropic API |

| 多账号轮换来绕过限额或 safeguards | 代理政策页明确反对多账号规避 | 降低负载、买对套餐、或把高负载任务转到 API |

| 收到 warning 后还继续同一类边缘行为 | warning 本身就是 safeguards 流程的一部分 | 先停下来,明确是哪类行为触发了风险,再改工作流 |

低风险配置应该怎么做:地区、手机号、认证与会话

低风险账号不只是条款上“看起来合规”,还要在日常操作上保持干净。

先说手机号。Anthropic 当前的 phone verification 页面 说明,创建和使用 Claude 账号都离不开支持地区手机号,也没有跳过验证的选项。这意味着“先借一个号码把号注册出来,以后再想办法”不是一个耐用方案。号码不是你的、以后可能收不到验证短信、或者这个号码本身在别的账号上用过,都会让账户长期管理变得脆弱。

然后是会话卫生。Anthropic 当前的 log out of all active sessions 页面说明,网页会话默认能持续 28 天,并会随着活动刷新;用户也可以在设置里撤销 Claude Code 授权 token。很多人谈封号时只盯着 prompt 和地区,但现实里,共享电脑、旧设备、遗忘的登录状态同样会让账户行为变得混乱。如果你已经不再控制某台设备,或者怀疑某个旧授权仍然存在,先清会话比先换地区更合理。

接着要把“订阅登录”和“API 登录”分开。Anthropic 当前的 Using Claude Code with your Pro or Max plan 写得很清楚:Claude Code 可以直接使用 Claude 订阅登录;必要时用 /login 可以切回正确的订阅路径。但同一篇帮助页也提示,如果设置了 ANTHROPIC_API_KEY,Claude Code 会优先使用 API key 而不是订阅。Anthropic 单独的 环境变量说明页 说得更直白:如果你想让 Claude Code 走订阅模式,就不要设置 ANTHROPIC_API_KEY。

这几乎是整篇文章里最值得反复强调的预防动作之一。很多用户以为自己正在用个人 Max 或 Pro,但终端其实连向了旧的工作组织 API key、学校账号或一个已停用的 Console 组织。于是 CLI 抛出来的错误看上去像封号,本质上却是认证路径混乱。真正危险的不是账单混淆,而是用户误判后开始做更激进的补救动作。

更稳的默认配置其实很简单:

- 用订阅时,保持

ANTHROPIC_API_KEY未设置,并先检查/status - 用 API 时,明确设置 API key,并把这套流程视为 API 工作流,而不是消费者订阅的隐藏延伸

- 如果你经常在两种模式之间切换,就明确切换,不要把旧变量遗留在 shell 启动文件里

同样重要的是共享设备纪律。一个已经清理旧 token、撤销旧会话、并且环境变量状态清楚的账号,比一个在多台电脑、多个同事账户、多个 wrapper 之间来回漂移的账号更容易保持稳定。

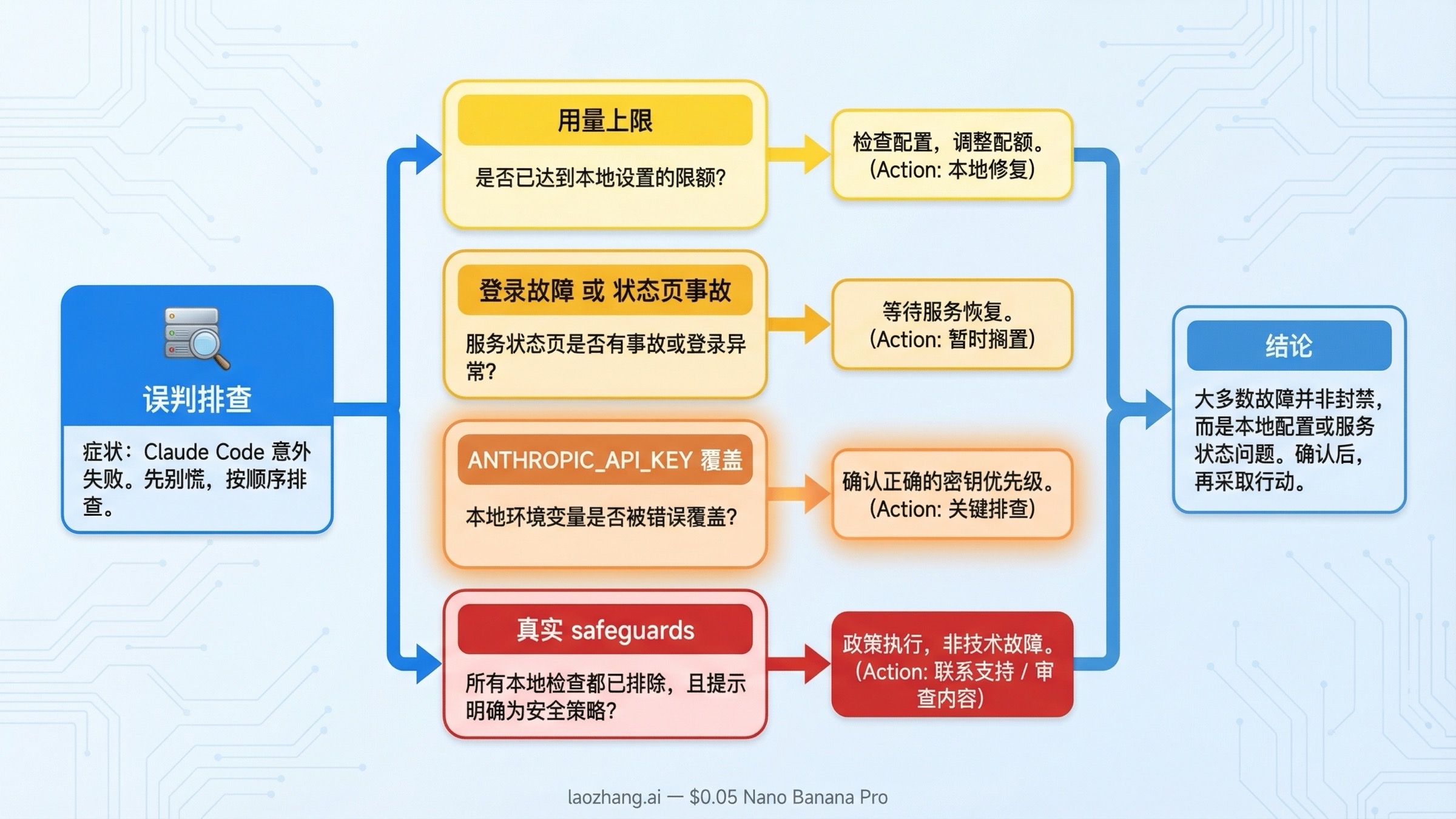

Troubleshooting:不要把高强度使用、服务故障或认证错误误判成封号

错误建议最常出现的时候,往往正是用户看见“像惩罚”的提示,却还没把 usage、认证和真实风控这三类问题分开的时候。

Anthropic 当前的 How do usage and length limits work? 页面说明,claude.ai、Claude Code 和 Claude Desktop 共用一部分使用上限;而 error messages 排障页 也解释了接近上限时的提示与五小时重置机制。重度使用本身并不是政策执行的证据,有时候只是你真的用得很多。

同一份错误页还给了一个容易被夸大解读的提醒:如果出现通用登录错误,建议确保没有使用 VPN、禁用扩展、清理 cookie,并查看状态页。这并不等于“Anthropic 公开宣布 VPN 自动导致封号”。更准确的写法是:在登录失败的排障路径里,Anthropic 建议先排除 VPN 等干扰因素。把这个建议硬写成“VPN 必封”,会比官方说法更激进,也更不准确。

状态页也必须纳入判断。按 2026 年 3 月 22 日查看,Claude Status 显示系统正常,但最近事故历史里有 3 月 18 日和 3 月 19 日影响认证的事件,包含 Claude Code 登录或登出异常。如果你的异常正好发生在实时事故期间,更合理的第一步应该是等待状态页恢复,而不是立刻新开账号、切换地区或默认自己被单独针对。

还有一个特别容易误判的陷阱:This organization has been disabled。Anthropic 官方帮助页现在已经解释了订阅与 API key 的优先级,但社区里围绕这个报错的痛点依然很多。在 GitHub issue #8327 中,就有人复现了旧 ANTHROPIC_API_KEY 覆盖有效 Max 或 Pro 订阅,导致 CLI 抛出 organization has been disabled 的情况;issue #5088 则记录了支付 Max 5x 后立刻看到同类报错的案例。这些 issue 不是官方政策来源,但足以证明:同一种错误文案背后,可能藏着完全不同的根因。

排查时可以先按下面的逻辑走:

| 看到的现象 | 更像什么问题 | 第一动作 |

|---|---|---|

Approaching 5-hour limit 或重置时间提示 | 正常 usage limit 行为 | 看 /status,等重置,或升级到合适的使用面 |

| 通用登录错误 | 浏览器、扩展、VPN、cookie 或事故问题 | 去掉 VPN、清理认证状态、查状态页 |

网页 Claude 正常,CLI 报 organization disabled | API key 覆盖或失效组织凭据 | 清除 ANTHROPIC_API_KEY,重新 /login |

| 网页和 CLI 同时异常,且状态页也有事故 | 平台级故障或认证事故 | 等事故结束,再决定是否申诉 |

| 收到 warning 邮件或明确 suspension 提示 | 真实的 safeguards / policy 执行 | 停止风险行为,保存证据,再走支持流程 |

真正高质量的处理顺序不是“出错了,所以被封了”,而是“先分类,再行动”。

收到 warning 或看起来很可疑的锁定后,应该怎么做

对 warning 的正确反应不是恐慌,而是收缩风险面。

Anthropic 的 safeguards 页面说得很清楚,warning 是其当前安全流程的一部分。如果你已经收到 warning,就不要继续测试边界,例如把同一类高风险行为换个说法再试一次。更稳的动作是停下来,回看你的工作流里是否存在共享账号、多账号规避、自动化访问、边缘地区方案、或者明显超出消费者订阅使用边界的行为模式。

如果当前状态还不够清楚,处理顺序应该是:

- 先看实时状态页。

- 分别测试网页 Claude 和 CLI Claude Code。

- 如果你本来想用订阅路径,就移除

ANTHROPIC_API_KEY。 - 通过官方登录重新认证。

- 如果设备卫生有疑点,就撤销旧 Claude Code token 或所有活动会话。

- 到这一步仍然像真实停用,再决定走 safeguards appeal 或普通支持。

同时一定要保留证据。记录错误原文、发生时间、网页与 CLI 是否同时异常、当时是否设置了 ANTHROPIC_API_KEY、状态页是否有事故。好证据不仅能提高后续支持效率,也能避免你在连续试错之后自己把问题讲偏。

如果你的问题已经从“怎么避免”变成“已经停了,退款怎么办”,更适合直接看我们的姊妹文章:Claude Code 被封后能退款吗?。那篇是处理停用后的账单和退款分流,这篇则更偏向预防。

预防角度最重要的一点其实很朴素:出现 warning 或异常锁定时,先把配置变简单,而不是更花。第一反应如果是继续换地区、换账号、借新手机号、复制另一套 token,大概率是在朝更差的方向走。

什么情况下应该改走 API 或其他工具,而不是继续硬撑消费者账号

有些读者并不是真的遇到了“封号避免”问题,而是遇到了“产品面不匹配”的问题。

如果你的真实需求包含以下任意一种,就应该认真评估是否继续依赖消费者订阅:

- 无头自动化

- 后台代理

- 定时任务

- 跨服务传递凭据的工具链

- 团队共享操作入口

- 为了更高负载而开始考虑多账号轮换

这不是因为 Anthropic 不欢迎高级用户,而是因为消费者订阅和 Anthropic API 本来就不是同一种产品面。Anthropic 自己的条款已经把这条分界线写出来了:自动化的安全例外在 API,而不在消费者登录。

对很多开发者来说,切换到 API 反而能带来更高的确定性。订阅适合的是“同一个人驱动 Claude 与 Claude Code”的工作流;API 更适合需要程序化控制、清晰计费、可审计权限边界,以及不会持续把你推向共享账号或非官方 wrapper 的场景。

如果你开始考虑多账号、共享 Max、第三方 wrapper,本质上通常不是“还缺一个低调技巧”,而是你已经选错了访问面。这个仓库里还有几篇相关内容可以帮助你换一种更稳的思路:

这里还有一个值得强调的心态转换。更好的问题不是“怎样继续把 Claude Code 通过任何还活着的方式跑起来”,而是“哪一种访问方式最符合我的真实工作流,而且仍然在公开规则之内”。只要问题换了,答案通常会更稳定。

FAQ

VPN、共享账号或多账号轮换会提高封号风险吗?

Anthropic 当前公开的错误排查页并没有写“VPN 会自动导致封号”。它的原意更窄:当登录失败时,先在不使用 VPN 的条件下测试,排除网络和认证干扰。更稳妥的理解是,不要让自己的登录和地区轨迹变得比本来更难解释。

共享账号则要明确得多。Anthropic 当前消费者条款禁止共享账号登录信息,也不允许把账号提供给他人使用;同时代理政策页明确反对为了规避检测或 safeguards 而创建或管理多个账号。因此,如果你的工作流依赖共用一个消费者账号,或者依赖多账号轮换去躲限额,那它本身就是风险点。

Claude Pro 或 Max 能不能拿来跑 agent framework 和自动化?

如果它依赖的是未授权的消费者自动化访问,那就不应该。Anthropic 当前的消费者条款把 API key 路径作为自动化的公开例外。只要工作流是程序化、后台化或非人类主导,就应该把它视为 API 场景,而不是继续藏在消费者订阅后面。

什么时候应该停止硬撑 Claude Code,改走 API?

当你的真实需求变成自动化、定时任务、多代理编排、共享操作入口,或者使用量模式已经逼得你开始考虑共享账号和多账号捷径时,就应该转向 API。工作流越像基础设施,消费者订阅就越不合适。

最后结论

如果你真正想把 Claude Code 封号风险压低,最低风险答案并不花哨:在受支持地区,用你自己可长期控制的账号和手机号,通过官方路径登录,不共享凭据,不把消费者访问拿去做自动化,并在出问题时先把 usage limit、认证冲突和状态页事故与真实封禁区分开。只要你的工作流已经需要自动化、团队协作或高频后台操作,就不要继续围着消费者订阅打补丁,而是直接改走 API。