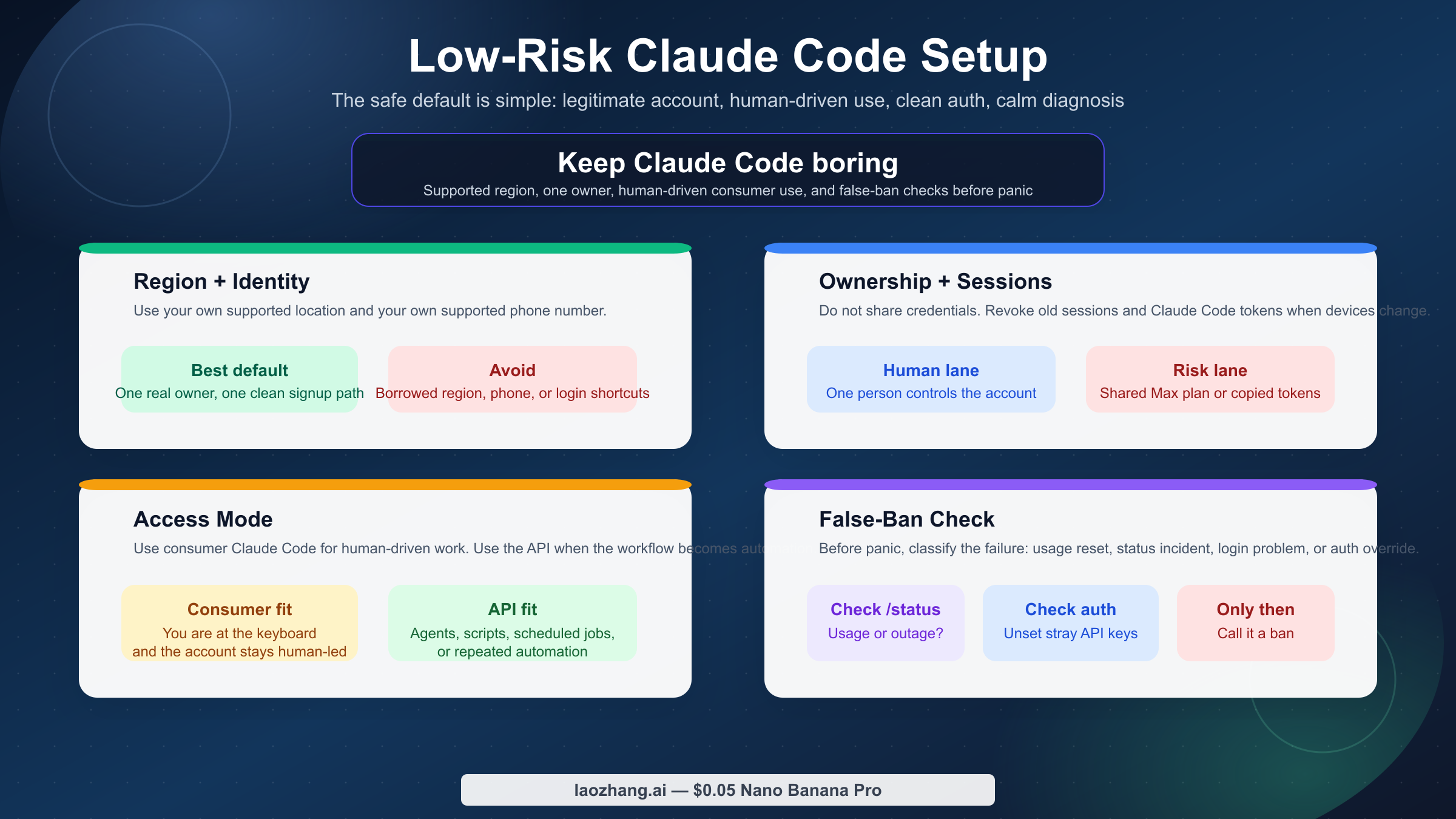

Claude Code를 가장 낮은 리스크로 쓰고 싶다면 설정을 최대한 단순하게 가져가면 됩니다. 지원 지역에서 만든 본인 계정을 본인 번호로 관리하고, 로그인 정보를 공유하지 않으며, Pro나 Max 같은 소비자용 구독을 몰래 자동화 백엔드처럼 쓰지 않는 것입니다. Anthropic의 현재 지원 문서, consumer terms, 오류 안내는 모두 같은 방향을 가리킵니다. 실제로 필요한 것이 자동화, 스크립트, 배치 작업, 팀 공유 운영이라면 소비자용 구독을 억지로 확장하기보다 API로 옮기는 편이 더 안전합니다.

이 글이 먼저 도와주려는 것은 문제를 올바르게 분류하는 일입니다. organization disabled, 로그인 장애, 빌린 번호, 미지원 지역, 오래된 ANTHROPIC_API_KEY 잔여물은 모두 같은 문제가 아닙니다. 먼저 정책 리스크, 인증 경로 오류, 일반적인 제품 제한을 나눈 뒤에 인증을 바로잡을지, 위험한 계정 운영을 멈출지, 아니면 자동화 업무를 API로 옮길지를 결정해야 불필요하게 상황을 악화시키지 않습니다.

핵심 요약

- 차단 위험을 낮추는 핵심은 우회가 아니라 지원 지역, 본인 번호, 단일 소유자, 깔끔한 인증 경로입니다.

- 계정 공유, 빌린 번호, consumer 구독의 자동화 사용은 생각보다 훨씬 더 위험 신호에 가깝습니다.

organization disabled, usage limit, 상태 페이지 장애, 로그인 문제는 실제 차단과 다를 수 있습니다.- 워크플로가 에이전트, 스크립트, 예약 작업, 팀 공유 운영을 요구하면 API로 가는 편이 맞습니다.

| 위험한 행동 | 더 안전한 기본값 | 왜 리스크가 내려가는가 |

|---|---|---|

| 미지원 지역에서 가입하거나 남의 번호를 쓰는 것 | 현재 지원되는 지역에서 본인이 통제하는 번호로 가입 | Anthropic은 유료 접근을 지원 지역과 전화번호 인증에 연결하고 있다 |

| Pro / Max 계정을 여러 사람이 함께 쓰는 것 | 계정당 실제 소유자 1명 원칙과 오래된 세션 정리 | Consumer Terms는 로그인 공유와 타인 제공을 금지한다 |

| consumer 구독을 스크립트나 에이전트 백엔드로 쓰는 것 | 자동화가 필요하면 Anthropic API로 분리 | 공개 규칙상 자동화 예외는 API key 경로에 있다 |

organization disabled 를 무조건 차단으로 보는 것 | /status, ANTHROPIC_API_KEY, 웹과 CLI 차이를 먼저 확인 | 많은 경우 인증 경로, 한도, 장애 문제이지 enforcement가 아니다 |

실제로 Claude Code 차단 리스크를 낮추는 것

리스크를 줄이려면 Anthropic이 이미 공개한 경계 안으로 운영을 최대한 붙여야 합니다. 즉, 본인이 소유한 계정을 지원 지역에서 만들고, 공식 로그인 경로를 쓰고, 사람이 직접 Claude Code를 쓰는 상태를 유지하는 것입니다. 여기서 멀어질수록 위험이 커지는 이유는 Anthropic이 "변덕스럽기 때문"이 아니라, 당신의 사용 방식이 공개된 규칙에서 멀어지기 때문입니다.

Anthropic의 Safeguards Warnings and Appeals 페이지는 계정 정지 사유를 크게 세 가지로 정리합니다. 반복적인 Usage Policy 위반, 미지원 지역에서의 계정 생성, 그리고 Terms of Service 위반입니다. 이 글에서 중요한 것은 숨은 탐지 신호를 추측하는 것이 아니라, Anthropic이 직접 적어둔 위험 범주를 피하는 것입니다.

실무적으로는 다섯 가지 원칙으로 정리할 수 있습니다.

첫째, 나중에 설명할 수 없는 지역 우회를 계정의 기반으로 삼지 않는 것입니다. Anthropic의 Pro 가입 안내는 유료 플랜이 physically located in supported locations 인 사용자에게만 제공되며, 계정 생성에는 지원 지역 번호가 필요하다고 설명합니다. 2026년 3월 22일 기준 지원 지역 목록 에는 미국이 포함되지만 중국 본토는 공개 목록에 없습니다. 즉, 빌린 지역성이나 빌린 번호에 기대는 계정은 처음부터 정식 지원 환경보다 취약합니다.

둘째, ownership를 단순하게 유지해야 합니다. Consumer Terms 는 로그인 정보 공유, API key 공유, 타인에게 계정 제공을 금지합니다. 그래서 "내 Max를 팀에서 같이 쓰자" 같은 발상은 사용자는 효율화라고 생각해도, 규칙 관점에서는 꽤 위험한 운영입니다. 공동 운영이 필요하다면 핑계를 다듬기보다 다른 접근 면을 선택해야 합니다.

셋째, 자동화는 API 쪽으로 보내야 합니다. 같은 약관은 Anthropic API key를 쓰거나 명시적 허가가 없는 한, 자동화되었거나 비인간적인 방식으로 서비스에 접근할 수 없다고 말합니다. 핵심은 가벼운 스크립트냐 무거운 스크립트냐가 아니라, consumer 서비스를 비인간적으로 쓰고 있느냐입니다. 정말 필요한 것이 에이전트, 예약 실행, 도구 체인, 백그라운드 작업이라면 처음부터 API 유스케이스로 보는 편이 안전합니다.

넷째, 일반적인 제품 상태를 차단 서사로 만들지 않아야 합니다. Anthropic은 usage limit, 공유 사용량, 로그인 장애, 인증 충돌을 각각 따로 설명합니다. 5시간 리셋은 차단이 아닙니다. 상태 페이지 사고도 차단이 아닙니다. 오래된 환경 변수가 subscription보다 우선되는 것도 차단이 아닙니다. 오진한 상태에서 움직이면 행동이 더 위험해집니다.

다섯째, 접근 방식이 스스로 설명 가능해야 합니다. "내 계정, 내 번호, 지원 지역, 공식 로그인, 공유 없음, 자동화가 필요할 때만 API" 라는 답을 차분히 할 수 있다면 그것이 가장 저위험한 운영입니다.

Anthropic이 명시적으로 고위험으로 보는 행동

공개 규칙을 실제 행동 패턴으로 번역해보면 훨씬 분명해집니다.

첫 번째는 지역 리스크입니다. Anthropic의 지원 문서는 "조심하면 일부 지역 우회도 허용된다" 고 말하지 않습니다. 유료 접근은 지원 지역과 연결되고, 가입에는 지원 지역 전화번호가 필요하다고만 말합니다. 따라서 안전 쪽 해석은 엄격해야 합니다. 실제 위치가 미지원이라면 해외 카드나 빌린 번호가 한번 통했다고 해서 안전해진 것이 아닙니다.

두 번째는 계정 소유와 자격 증명 공유입니다. Consumer Terms는 로그인 공유와 타인에게 계정 제공을 금지합니다. 그래서 동료에게 Max를 쓰게 하거나, 관리되지 않는 장치에 세션을 복제하거나, 오래된 토큰을 공유 시스템에 남겨두는 것은 단순한 편의가 아닙니다. Anthropic이 전제하는 단일 소유 모델에서 벗어나는 행동입니다.

세 번째는 consumer 구독의 자동화 사용입니다. 여기서 개발자들은 "결국 내가 만든 스크립트니까 괜찮다" 고 생각하기 쉽지만, Anthropic의 공개 규칙은 그런 식으로 선을 긋지 않습니다. API key 예외 없이 자동화 또는 비인간적 방식으로 접근하고 있다면 안전지대 밖입니다. 에이전트, 봇, wrapper, scheduled job이 필요하면 Anthropic API가 맞습니다.

네 번째는 회피 행동입니다. Using Agents According to Our Usage Policy 는 detection이나 safeguards를 피하기 위해 여러 계정을 만들거나 관리하지 말라고 분명히 말합니다. 이것이 "계정이 둘이면 무조건 정지" 를 뜻하는 것은 아니지만, 목적이 회피로 기울면 Anthropic이 이미 금지 영역으로 본다는 뜻입니다.

다섯 번째는 명백한 남용형 에이전트 사용입니다. 감시, 피싱, 대규모 악용, 무단 계정 접근 등이 예시로 나옵니다. 대부분의 일반 사용자와는 거리가 있지만, 기준점으로는 유용합니다. 워크플로가 개인 코딩 보조보다 자동화된 운영 행위에 가까워질수록 enforcement가 강한 영역으로 들어갑니다.

저위험 설정을 만드는 방법: 지역, 번호, 인증, 세션

저위험 계정은 약관상으로만 깨끗한 것이 아니라 운영 상태도 정돈되어 있어야 합니다.

먼저 전화번호입니다. phone verification 문서는 전화번호 인증을 건너뛸 수 없고, 지원 지역 번호가 필요하다고 설명합니다. 즉 "일단 누군가 번호로 가입하고 나중에 생각하자" 는 방식은 오래 버티기 어렵습니다. 지속적으로 통제할 수 없는 번호에 의존하면 이후 인증이나 지원 요청에서도 불리해집니다.

다음은 세션 정리입니다. How do I log out of all active sessions? 에 따르면 웹 세션은 28일 정도 유지되고, Claude Code 토큰은 설정에서 취소할 수 있습니다. 차단 위험을 지역이나 프롬프트만으로 생각하기 쉽지만, 오래된 노트북, 공유 장치, 잊힌 인증 상태도 충분히 문제를 만듭니다. 더 이상 통제하지 않는 장치가 있다면 지역을 건드리기 전에 세션부터 정리하는 편이 맞습니다.

그 다음에는 subscription 사용과 API 사용을 분리해야 합니다. Using Claude Code with your Pro or Max plan 은 Claude Code가 subscription login으로 동작하고, /login 으로 올바른 경로로 돌아갈 수 있다고 설명합니다. 하지만 동시에 ANTHROPIC_API_KEY 가 설정되어 있으면 그쪽이 우선된다고도 말합니다. 별도의 환경 변수 가이드 역시 subscription을 쓰려면 ANTHROPIC_API_KEY 를 unset 상태로 두라고 안내합니다.

이것은 예방 차원에서 매우 중요합니다. 본인은 Max로 쓰는 줄 알지만 실제로는 오래된 조직 API key를 보고 있어 CLI만 organization disabled 를 띄우는 경우가 있습니다. 그 상태를 차단으로 오인하면 이후 판단도 쉽게 무너집니다.

안전한 기본형은 단순합니다.

- subscription 경로를 쓸 때는

ANTHROPIC_API_KEY를 두지 않는다 - API 경로를 쓸 때는 의도적으로 API key를 설정하고 별도 API 워크플로로 취급한다

- 두 모드를 오간다면 shell 설정에 오래된 값을 남기지 않는다

Troubleshooting: 과사용, 장애, 인증 충돌을 차단으로 착각하지 말기

이 주제에 나쁜 조언이 많은 이유는, 많은 사용자가 이미 "벌을 받는 것처럼 보이는 상태" 에서 검색하기 때문입니다.

How do usage and length limits work? 는 claude.ai, Claude Code, Claude Desktop 사이의 사용량 제한이 일부 공유될 수 있다고 설명합니다. error messages 가이드 는 5시간 리셋 전에 warning이 나올 수 있다고 안내합니다. 즉, 사용량이 많다는 사실만으로 정책 집행이라고 볼 수는 없습니다.

같은 오류 문서는 generic login error가 보일 때 VPN을 끄고, 확장을 끄고, 쿠키를 정리하고, 상태 페이지를 보라고 합니다. 이것이 의미하는 것은 "VPN은 자동 차단 사유" 가 아니라 "로그인 장애를 진단할 때 VPN 영향을 먼저 제외하라" 는 것입니다. 이 차이를 과장하지 않는 것이 중요합니다.

상태 페이지도 필수입니다. 2026년 3월 22일 기준 Claude Status 는 정상 상태지만, 3월 18일과 19일에 인증 관련 인시던트가 기록되어 있습니다. 라이브 장애 시간대에 문제가 생겼다면, 첫 반응은 새 계정이나 지역 변경이 아니라 장애 해소를 기다리는 것입니다.

특히 헷갈리는 것이 This organization has been disabled 입니다. Anthropic 공식 문서는 이제 인증 우선순위를 설명하지만, 커뮤니티 혼선은 여전합니다. GitHub issue #8327 에는 오래된 ANTHROPIC_API_KEY 가 유효한 Max/Pro 구독을 덮어써 이 오류를 낸 사례가 있습니다. issue #5088 에는 결제 직후 같은 메시지를 본 사례가 있습니다. issue는 정책 근거는 아니지만, 오류 문구만으로 원인을 단정할 수 없다는 점은 분명하게 보여줍니다.

실무적으로는 아래 표가 유용합니다.

| 보이는 현상 | 대체로 의미하는 것 | 첫 번째 행동 |

|---|---|---|

Approaching 5-hour limit 또는 reset 안내 | 일반적인 usage limit | /status 확인, 리셋 대기, 또는 적절한 경로 선택 |

| generic login error | 브라우저, 확장, VPN, 쿠키, 장애 문제 | VPN 없이 재시도하고 auth 상태를 정리한 뒤 상태 페이지 확인 |

웹은 되는데 CLI만 organization disabled | API key override 또는 비활성 조직 자격 증명 | ANTHROPIC_API_KEY 제거 후 /login 재실행 |

| 웹과 CLI가 동시에 실패하고 장애도 있음 | 플랫폼 장애 | 장애 해소 후 다시 판단 |

| warning 메일 또는 명시적 suspension 안내 | 실제 safeguards / policy action | 위험 행동을 멈추고 증거를 남긴다 |

warning이나 수상한 잠금 이후에 해야 할 일

warning에 대한 올바른 반응은 패닉이 아니라 정리입니다.

Anthropic의 safeguards 페이지는 warning이 현재 안전 프로세스의 일부라고 설명합니다. warning을 받은 뒤에 같은 행동을 조금만 바꿔 계속 시험하는 것은 좋지 않습니다. 계정 공유, 지역 우회, consumer 자동화, 다계정 회전 같은 패턴이 있었는지를 먼저 되돌아봐야 합니다.

상황이 애매할 때는 다음 순서가 합리적입니다.

- 라이브 상태 페이지를 확인한다.

- 웹 Claude와 CLI Claude Code를 분리해 본다.

- 구독을 쓰려던 것이라면

ANTHROPIC_API_KEY를 제거한다. - 공식 로그인 경로로 다시 인증한다.

- 장치 위생이 의심되면 오래된 Claude Code 토큰이나 세션을 끊는다.

- 그 뒤에도 실제 정지처럼 보이면 appeal이나 지원 경로로 간다.

증거 보존도 중요합니다. 오류 원문, 시각, 웹과 CLI 상태, ANTHROPIC_API_KEY 존재 여부, 상태 페이지 상황을 기록해 두면 이후 판단이 훨씬 선명해집니다.

주제가 이미 "예방" 이 아니라 "이미 막혔는데 환불은 가능한가" 로 옮겨갔다면, 이 글보다 자매 글인 Claude Code 차단 후 환불은 언제 가능한가 가 더 맞습니다. 그 글은 사후 분류, 이 글은 사전 예방이 중심입니다.

consumer 계정을 억지로 늘리기보다 API나 다른 도구로 옮겨야 하는 때

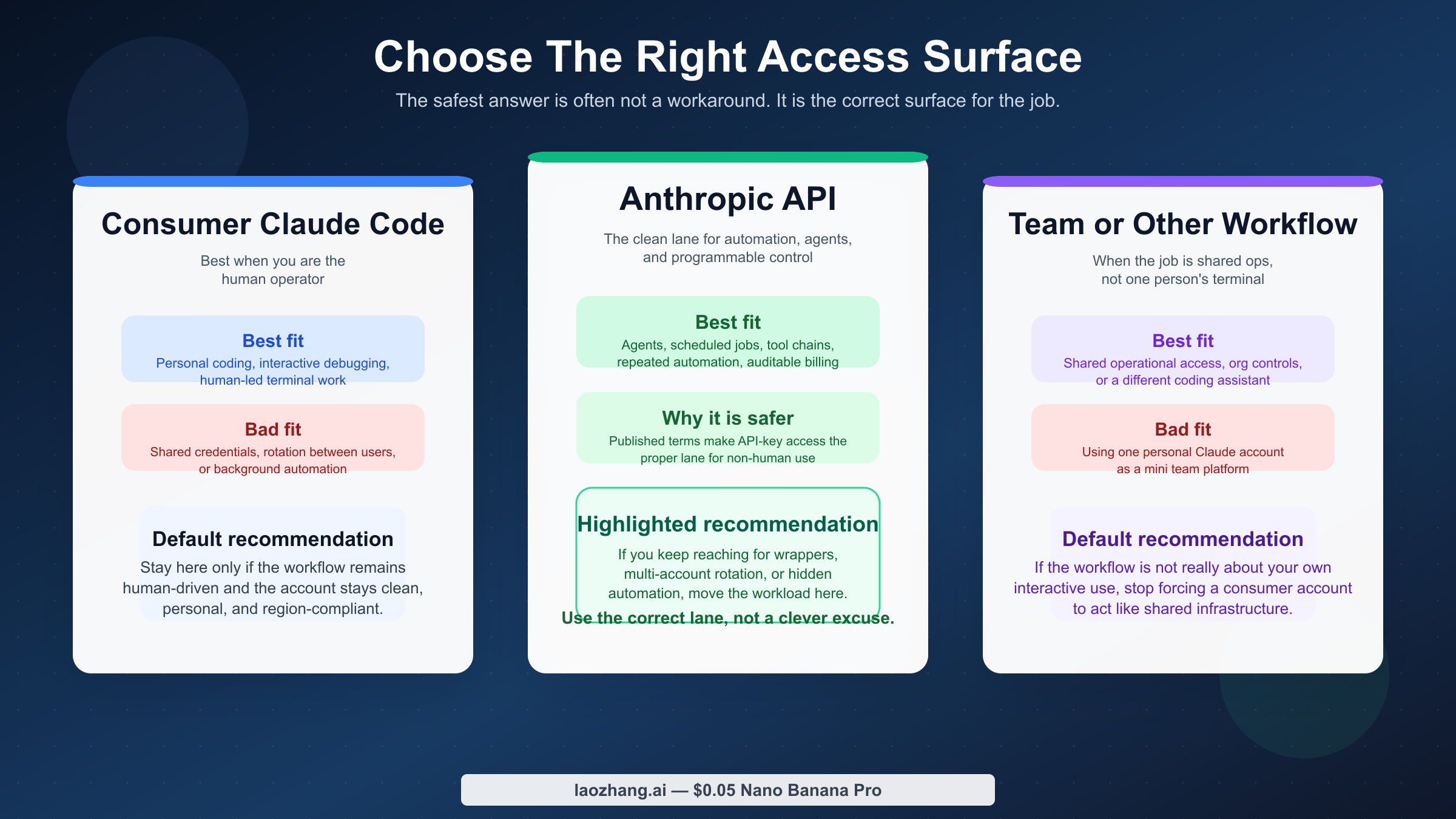

실제로는 "차단 회피" 가 아니라 "제품 면이 맞지 않음" 이 본질인 사용자도 많습니다.

실제 요구가 헤드리스 자동화, 백그라운드 에이전트, 예약 작업, 서비스 간 자격 증명 연계, 팀 공동 운영, 높은 부하라면 consumer 구독을 계속 늘리기보다 다른 접근 면을 선택하는 편이 낫습니다.

Anthropic 약관이 말하는 것도 결국 같습니다. consumer Claude access와 Anthropic API access는 같은 것이 아닙니다. 사람이 직접 쓰는 Claude Code는 consumer 구독에 맞지만, 프로그램적 제어와 공유 운영이 필요하다면 API가 더 적합합니다.

관련 글은 다음과 같습니다.

- Claude Code 차단 후 환불은 언제 가능한가

- Claude Code 무료 사용과 더 저렴한 선택지

- Claude API quota tiers and limits

- How to Install Claude Code

핵심은 "아직 열려 있는 우회로를 어떻게 더 찾을까" 가 아니라 "내 워크플로에 맞는 올바른 접근 면이 무엇인가" 를 먼저 묻는 것입니다. 그러면 차단 회피 자체가 목적이 아니게 되고, 결과적으로 리스크도 낮아집니다.

FAQ

VPN, 계정 공유, 여러 계정 운영은 차단 리스크를 높이나요?

Anthropic의 공개 오류 도움말은 VPN이 자동 차단 사유라고 말하지 않습니다. 로그인 문제를 진단할 때 VPN 없이 시도해보라고만 안내합니다. 반면 계정 공유는 훨씬 명확합니다. Consumer Terms는 로그인 공유와 타인 제공을 금지하고, agent-policy page는 detection이나 safeguards 회피를 위한 다계정 운영을 피하라고 합니다. 따라서 공유나 회전에 의존할수록 리스크는 올라갑니다.

Claude Pro나 Max를 agent framework나 자동화에 써도 되나요?

consumer 접근을 자동화하는 형태라면 피하는 편이 좋습니다. Anthropic 공개 규칙에서 자동화 예외는 API key 경로입니다. 프로그램이 주도하는 워크플로는 API 유스케이스로 보는 것이 안전합니다.

언제 Claude Code를 억지로 쓰는 것을 멈추고 API로 가야 하나요?

실제 요구가 자동화, 예약 작업, 다중 에이전트, 공유 운영, 높은 백그라운드 처리량처럼 인프라에 가까워질 때입니다. 이런 요구를 consumer 구독 하나로 버티려 할수록 고위험 우회로로 끌려가기 쉽습니다.

최종 답변

Claude Code 차단 리스크를 가장 낮추는 방법은 지원 지역에서 정식으로 만든 본인 계정을 한 사람이 공식 인증 경로로 사용하고, 인증 상태를 깔끔하게 유지하며, consumer 접근을 자동화하지 않고, usage limit이나 장애를 실제 차단과 혼동하지 않는 것입니다. 그리고 워크플로가 자동화, 팀 운영, 높은 처리량을 필요로 한다면 consumer 구독을 우회로로 늘리지 말고 API로 이동하는 편이 더 오래 안정적입니다.