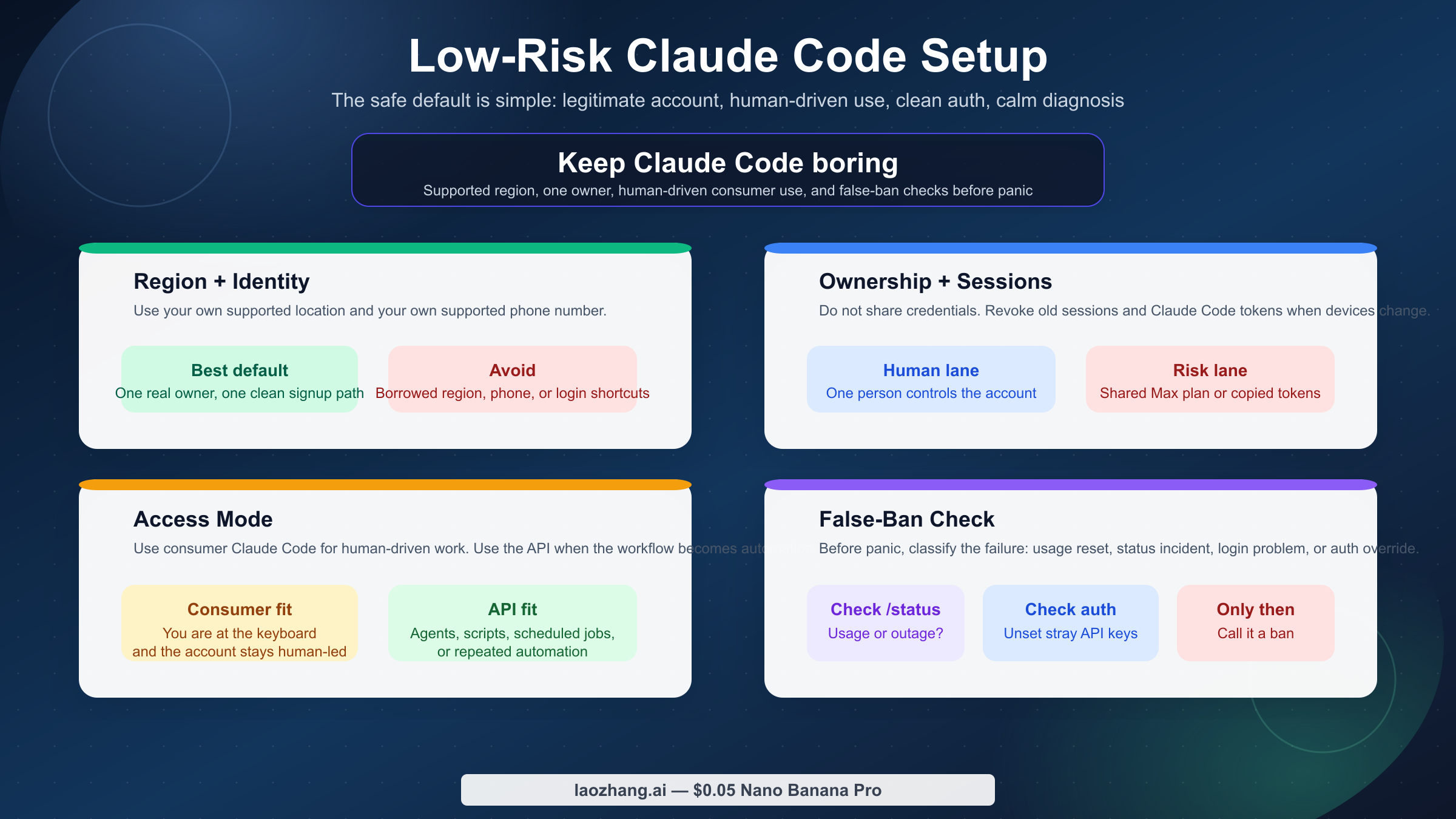

Claude Code をいちばん低リスクで使いたいなら、設定をできるだけ単純に保つのが正解です。対応地域で作成した自分のアカウントを、自分で管理できる対応電話番号で運用し、ログインを共有せず、Pro や Max の consumer 契約を裏で自動化基盤に変えないこと。Anthropic の現在のサポート記事、consumer terms、troubleshooting を読むと、この方向はかなり一貫しています。もし本当に必要なのが自動化、定期実行、チーム共有、複数エージェント運用なら、consumer 契約を無理に広げるのではなく API に寄せる方が安全です。

このページが役に立つのは、「何が起きているのか」を先に仕分けられる点です。organization disabled、ログイン障害、借りた番号、非対応地域、古い ANTHROPIC_API_KEY の残骸は、同じ問題ではありません。まず policy risk、認証経路のミス、通常の製品制限を切り分け、そのうえで auth を直すのか、危険な運用を止めるのか、あるいは API に移すのかを決める方が、余計な悪化を防げます。

要点まとめ

- 停止リスクを下げる近道は、対応地域、自分の番号、単一オーナー、クリーンな認証経路を守ることです。

- 共有アカウント、借りた番号、consumer契約の自動化利用は、想像以上に説明しにくい運用です。

organization disabled、usage limit、状態ページ障害、ログイン不調は、そのままBANを意味しません。- エージェント、スクリプト、定期実行、共有運用が必要なら、consumer契約よりAPIの方が合っています。

| 危険なやり方 | 安全寄りの基本形 | リスクが下がる理由 |

|---|---|---|

| 非対応地域から登録する、他人の電話番号を使う | 現在対応している地域で、自分が管理できる番号で作成する | Anthropicは有料利用を対応地域と電話番号確認に結びつけている |

| Pro / Maxアカウントを複数人で共有する | 1アカウント1オーナーを守り、古いセッションを整理する | Consumer Termsはログイン共有や他者への提供を禁じている |

| consumer契約をボットや自動化の裏口にする | 自動化が必要ならAnthropic APIへ分離する | API key経由が公開された自動化ルートであり、consumerの非人間アクセスは認められていない |

どんな organization disabled もBANだと決めつける | /status、ANTHROPIC_API_KEY、WebとCLIの差分を先に見る | 多くは認証経路、上限、障害の問題であり、執行ではない |

本当にClaude CodeのBANリスクを下げるもの

リスクを下げるうえで大事なのは、Anthropicがすでに文書化している境界線に自分の運用を近づけることです。つまり、あなた自身が管理するアカウントで、対応地域にいて、公式の認証経路を使い、人間がその場でClaude Codeを使っている、という説明が素直に通る状態です。ここから離れるほど、リスクは「Anthropicが気まぐれだから」ではなく、あなたの運用が公開ルールから遠ざかるから上がります。

Anthropicの Safeguards Warnings and Appeals では、主な停止理由として、Usage Policyの反復違反、非対応地域からのアカウント作成、Terms of Service違反が挙げられています。ここで役立つのは、隠れた検知ロジックを推測することではなく、Anthropic自身が公表している危険カテゴリを素直に避けることです。

実務上は次の五つに集約できます。

第一に、後から説明できない地域ショートカットを土台にしないことです。Pro登録ヘルプ では、有料プランは physically located in supported locations のユーザー向けで、アカウント作成には対応地域の電話番号が必要だと説明されています。対応地域一覧 を2026年3月22日に確認すると、米国は含まれますが中国本土は含まれていません。つまり、借りた地域属性や借りた番号で作られたアカウントは、最初から正規の対応環境より弱い立場にあります。

第二に、ownershipを単純に保つことです。Consumer Terms は、ログイン情報の共有、API keyの共有、他人へのアカウント提供を禁じています。だから「自分のMaxをチームで使う」ような運用は、本人は効率化のつもりでも、ルール側から見るとかなり危ういです。共有運用が必要なら、言い訳を工夫するより、最初から違うアクセス面を選ぶ方が合理的です。

第三に、自動化はAPIに寄せることです。同じConsumer Termsには、Anthropic API keyを使う場合や明示的な許可がある場合を除き、自動化された、または非人間的な手段でサービスへアクセスしてはならないと書かれています。重要なのは、軽いスクリプトか重いスクリプトかではなく、consumerサービスを非人間的に叩いているかどうかです。もし本当に必要なのがエージェント、定期処理、ツールチェーン、ヘッドレス実行なら、最初からAPIとして扱う方が安全です。

第四に、通常の製品状態をBANの物語にしないことです。Anthropicはusage limit、共有使用量、ログイン障害、認証衝突をそれぞれ別物として説明しています。5時間リセットはBANではありません。状態ページの事故もBANではありません。古い環境変数が subscription より優先されることもBANではありません。誤診したまま動くと、余計に危険な行動へ流れます。

第五に、あなたのアクセス方法が「監査しやすい」ことです。もし説明を求められたときに、「自分のアカウント、自分の番号、対応地域、公式ログイン、共有なし、必要なときだけAPI」という平凡な説明ができるなら、それが最も低リスクです。

Anthropicが明示的に高リスクとみなしている行動

公式ルールを現実の行動パターンに翻訳すると、見え方がかなり変わります。

最初のバケツは非対応地域です。Anthropicのサポート記事は「うまくやれば地域抜け道も許容される」とは書いていません。書かれているのは、有料アクセスは対応地域向けであり、登録には対応地域の電話番号が必要だということです。したがって、安全側の解釈は厳しめであるべきです。あなたの実際の所在地が対応外なら、海外カードや借りた番号が一度通ったとしても、それで安全になったわけではありません。

次は認証情報の共有です。Consumer Termsは、ログイン共有と他者へのアカウント提供を禁じています。つまり、同僚に使わせる、管理していない端末へセッションをコピーする、古いトークンを共有マシンに残す、といった行為は「ちょっとした効率化」ではありません。Anthropicが想定する単一オーナー運用から離れる行動です。

三つ目はconsumer契約の自動化利用です。ここで開発者は「最終的には自分が使っているから問題ない」と考えがちですが、Anthropicの公開条項はそういう切り分け方をしていません。API keyの例外なしに、自動化または非人間的な方法でアクセスしているなら、それはconsumerの安全圏外です。エージェント、スケジューラ、ボット、ヘッドレスwrapperが必要なら、Anthropic APIへ移るべきです。

四つ目は回避行動です。Using Agents According to Our Usage Policy では、検知や safeguards を回避するために複数アカウントを作成・管理しないよう明確に書かれています。これは「複数アカウントが常に即BAN」という意味ではありませんが、目的が回避に傾いた時点でAnthropicがアウトオブバウンズと見なしていることははっきりしています。

五つ目は明確な乱用型エージェント利用です。監視、フィッシング、大規模な悪用、権限のないアカウントアクセスなどが例に挙げられています。普通のClaude Codeユーザーはここまで行かないはずですが、判断基準としては重要です。あなたのワークフローが「個人のコーディング支援」から「自動化された運用行為」へ近づくほど、執行されやすいルール帯に入ります。

低リスク設定の作り方: 地域、電話番号、認証、セッション

低リスク設定は、理論上だけでなく運用上もクリーンである必要があります。

まず電話番号です。phone verification では、電話番号確認は必須で、対応地域の番号が必要だと説明されています。つまり「まず誰かの番号で通して後で考える」という方針は長持ちしません。自分が継続的に管理できない番号に依存すると、将来の確認やサポート対応でも弱くなります。

次にセッション整理です。How do I log out of all active sessions? によると、Webセッションは28日程度持続し、Claude Codeトークンは設定から取り消せます。停止リスクというとプロンプトや地域だけに目が向きがちですが、古いノートPC、共有端末、忘れた認証状態も十分に問題です。もう使わない端末があるなら、先にセッションを切る方が筋が通っています。

そのうえでsubscription利用とAPI利用をはっきり分ける必要があります。Using Claude Code with your Pro or Max plan は、Claude Codeが subscription login で動き、必要なら /login で切り替えられることを説明しています。一方で、ANTHROPIC_API_KEY が設定されているとそちらが優先されるとも書かれています。さらに environment variableガイド は、subscriptionで使うなら ANTHROPIC_API_KEY を unset にしておくよう案内しています。

これは予防の観点で非常に重要です。本人はMax契約で使っているつもりでも、実際には古い組織のAPI keyへ接続していて、CLIだけが organization disabled を返しているケースがあります。その状態をBANと誤認すると、判断もその後の行動も簡単に崩れます。

安全な基本形は単純です。

- subscriptionを使うなら

ANTHROPIC_API_KEYを設定しない - APIを使うなら意図的にAPI keyを設定し、consumer契約の延長として扱わない

- 両方を切り替えるなら、shell設定に古い値を残さない

Troubleshooting: 重い利用、障害、認証バグをBANと誤認しない

このキーワードに悪いアドバイスが集まりやすいのは、多くの人がすでに「処罰っぽく見える状態」で検索しているからです。

How do usage and length limits work? では、claude.ai、Claude Code、Claude Desktopの使用量が一部共有されることが説明されています。error messagesガイド では、5時間リセットの前にwarningが出ることも説明されています。つまり、重い使用はそれ自体がBANの証拠ではありません。単に重く使っているだけのことがあります。

同じエラーページは、generic login errorが出るときにVPNを外す、拡張を切る、cookieを消す、status pageを確認するよう勧めています。ここで重要なのは、Anthropicが公開しているのは「VPNは自動BAN要因」という規則ではなく、「ログイン障害ではまずVPNを外して切り分ける」という排障手順だという点です。

状態ページも必須です。2026年3月22日時点の Claude Status は平常ですが、3月18日と19日に認証関連のインシデントが記録されています。ライブの障害中に締め出されたなら、最初の答えは新アカウントや地域変更ではなく、障害収束を待つことです。

さらに厄介なのが This organization has been disabled です。公式記事はいまや認証優先順位を説明していますが、コミュニティの混乱はまだ大きいです。GitHub issue #8327 では、古い ANTHROPIC_API_KEY が有効なPro/Max契約を上書きしていた例が共有されています。issue #5088 では、支払い直後に同じエラーが出たケースが記録されています。issue自体は政策の根拠ではありませんが、エラー文だけで本当の原因を断定できないことはよく分かります。

実務上は次の表が便利です。

| 現象 | ありがちな意味 | 最初にやること |

|---|---|---|

Approaching 5-hour limit や reset表示 | 通常のusage limit | /status を確認し、リセットを待つか適切なプランを使う |

| generic login error | ブラウザ、拡張、VPN、cookie、障害 | VPNなしで試し、認証状態を整理し、status pageを見る |

Webは動き、CLIだけ organization disabled | API key overrideや無効組織の資格情報 | ANTHROPIC_API_KEY を外して /login し直す |

| WebとCLIが同時に落ち、障害も出ている | プラットフォーム障害 | 障害解消を待ってから次を判断する |

| warningメールやsuspension通知 | 実際のsafeguards / policy action | リスク行動を止め、証拠を残し、公式ルートへ進む |

warningや怪しいロックアウトの後にやるべきこと

warningに対する正しい反応は、パニックではなく整理です。

Anthropicのsafeguardsページは、warningが現在の安全プロセスの一部だと説明しています。warningが来たのに、同じ挙動を少し言い換えて試し続けるのは悪手です。共有利用、地域ショートカット、consumer自動化、複数アカウント回しなどのパターンがなかったかを見直すべきです。

ロックアウトが怪しいがBANと断定できない場合は、次の順番が妥当です。

- まずlive status pageを見る。

- WebのClaudeとCLIのClaude Codeを分けて確認する。

- subscriptionを使うつもりなら

ANTHROPIC_API_KEYを外す。 - 公式ログイン経路で再認証する。

- 端末衛生に不安があるならClaude Code tokenや全セッションを取り消す。

- それでも実BANらしいなら、appealや通常サポートへ進む。

同時に証拠を保存してください。エラー文、時刻、WebとCLIの状態、ANTHROPIC_API_KEY の有無、status pageの状況があるだけで、後からの判断精度がかなり上がります。

もしテーマがすでに「予防」ではなく「止まったあと返金はどうなるか」に移っているなら、こちらよりも姉妹記事の Claude Codeが止まったら返金されるのか の方が向いています。あちらは停止後の判断、こちらは停止前のリスク圧縮です。

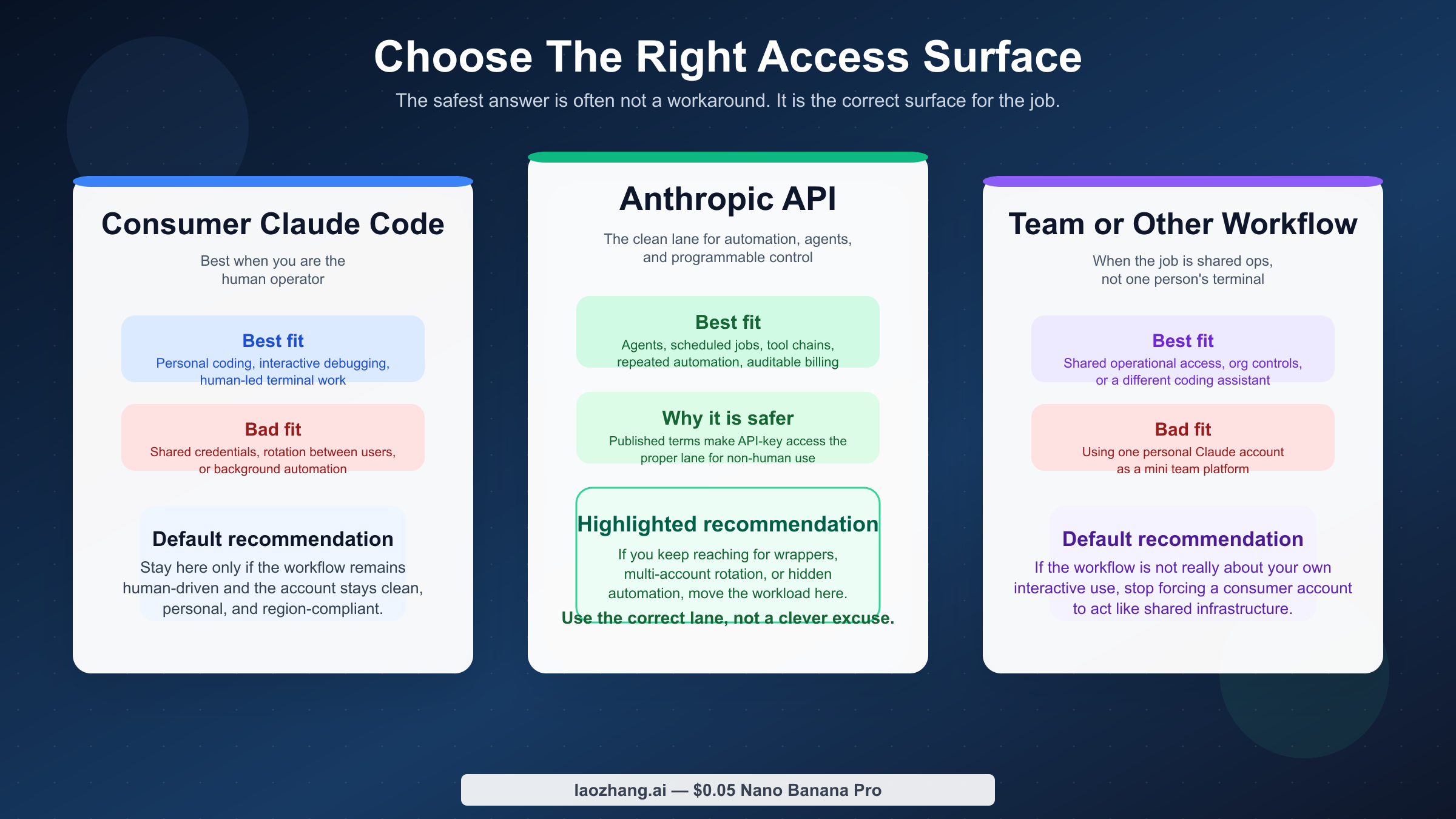

consumerアカウントを押し広げるよりAPIや別ツールへ移るべき場面

読者の中には、実は「BAN回避」より「アクセス面が合っていない」ことが本当の問題な人もいます。

もし実際に必要なのが、ヘッドレス自動化、バックグラウンドエージェント、定期ジョブ、サービス間資格情報連携、チーム共有運用、高負荷処理なら、consumer契約を無理に延長するよりAPIや別の運用面を選ぶ方が筋が通っています。

AnthropicのTermsが示しているのも同じことです。consumer Claude accessとAnthropic API accessは同じではありません。人間主導のClaude Codeはconsumerに向いていますが、プログラム的な制御や監査可能な共有運用が必要ならAPIの方が適切です。

関連して読めるページは次の通りです。

- Claude Codeが使えなくなったら返金される?

- Claude Codeを無料で使う方法と安く抑える考え方

- Claude API quota tiers and limits

- How to Install Claude Code

大事なのは、「どうすればまだ使える抜け道を探せるか」ではなく、「自分のワークフローに合う正しいアクセス面は何か」を先に決めることです。そうすると、BAN回避そのものが目的ではなくなり、結果としてリスクも下がります。

FAQ

VPN、アカウント共有、複数アカウント運用はBANリスクを上げますか?

Anthropicの公開エラーヘルプは、VPNが自動BAN要因だとは書いていません。ログイン問題の切り分けでVPNを外して試すよう案内しているだけです。一方で、アカウント共有はもっと明確です。Consumer Termsはログイン共有と他者利用を禁じ、agent-policy pageは検知回避のための複数アカウント管理を避けるよう求めています。したがって、共有や回し運用に依存するなら、リスクは高まります。

Claude ProやMaxをagent frameworkや自動化に使えますか?

consumerアクセスを自動化する形なら避けるべきです。Anthropicの公開ルールでは、API keyが自動化のための例外です。プログラムが主体ならAPIユースケースとして扱う方が安全です。

いつClaude Codeを無理に使うのをやめてAPIへ移るべきですか?

必要なのが自動化、定期タスク、複数エージェント、共有運用、大きな処理量など、ワークフローがインフラ寄りになったときです。そうした要求にconsumer契約を当て続けるほど、リスクの高いショートカットへ引っ張られます。

最終回答

Claude CodeでBANリスクを最小化したいなら、対応地域で正しく作った自分のアカウントを、一人で、公式の認証経路で使い、認証状態を清潔に保ち、consumerアクセスを自動化せず、usage limitや障害を本当のBANと混同しないことです。もしワークフローが自動化、チーム運用、高負荷処理を必要とするなら、consumer契約に抜け道を足すのではなくAPIへ移る方が長く安定します。